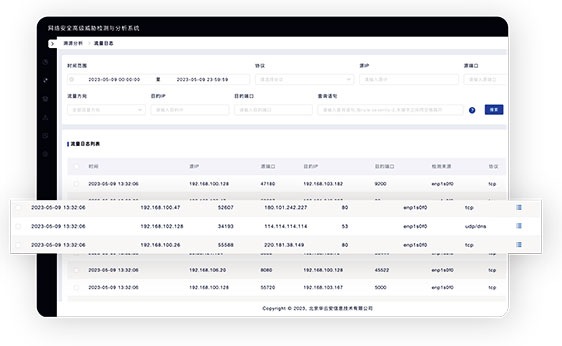

基于东西向和南北向流量的双向检测,实现入侵攻击、横向移动、失陷反连的全场景覆盖。

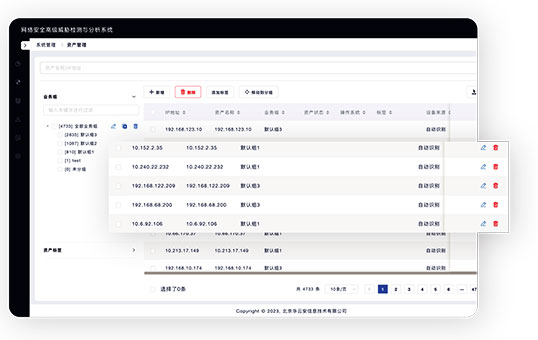

基于流量监听模式实现企业资产信息的精准识别。自动化构建企业资产画像,识别隐匿资产,针对域名资产实现API风险管控。

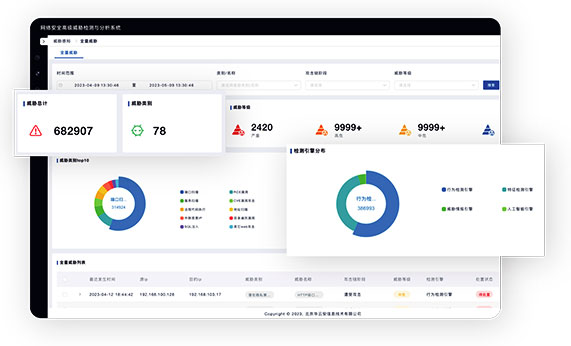

基于自研的AI智能分析引擎,利用机器学习算法和异常行为建模,深度分析高级攻击与未知威胁,全面把控网络威胁态势。

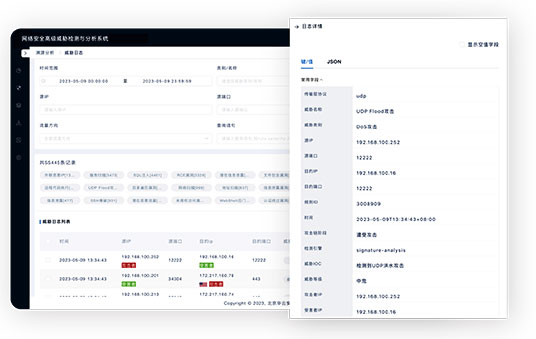

基于关联聚合引擎和失陷算法引擎,从海量告警中精炼出紧急事件,快速定位受损资产、处理威胁,将影响降至最低化。

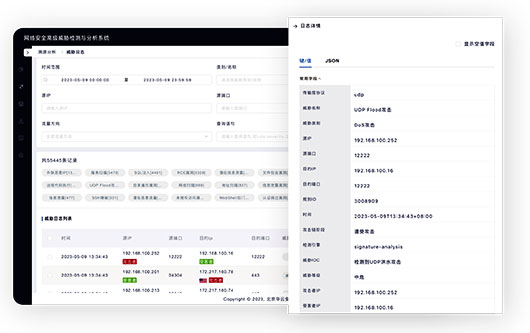

基于全包存储,以时间轴方式回溯攻击者完整的活动轨迹,与内外部威胁情报联动,精准定位回溯、快速取证。